Eine der größten Bedrohungen für die Sicherheit von Privatpersonen und Unternehmen ist der Verlust oder Diebstahl mobiler Geräte. Doch mit der Technologie zur Fernlöschung mobiler Geräte haben Sie ein wirksames Mittel gegen diese Bedrohung.

„Fernlöschung mobiler Geräte “ ist eine Sicherheitsfunktion, die es IT-Administratoren oder Gerätebesitzern ermöglicht, einen Befehl zu erteilen, der Daten aus der Ferne von einem Gerät löscht. Dies ist die beste Lösung, um den unbefugten Zugriff auf sensible Daten zu verhindern, wenn ein Gerät verloren geht oder gestohlen wird. Sie können es auch dazu verwenden, Daten aus der Ferne von einem Gerät zu löschen, das ausgemustert oder an einen neuen Besitzer übertragen wird.

Das Innenleben von Remote Wipe

Die Mechanismen einer Fernlöschung mobiler Geräte basieren auf der Interaktion zwischen dem Gerät und dem vom Benutzer oder Administrator ausgegebenen Befehl. Dieser Befehl kann je nach verwendetem Tool über eine Softwareanwendung oder eine Webschnittstelle weitergeleitet werden. Nach Erhalt des Befehls löscht das Gerät alle angegebenen Daten.

Die Wirksamkeit der Fernlöschung mobiler Geräte hängt davon ab, dass das Gerät eingeschaltet und mit dem Internet verbunden ist, um den Löschbefehl zu empfangen. Die Fernlöschung ist möglicherweise wirkungslos, wenn das Gerät während des Vorgangs neu gestartet wird oder die Verbindung zum Internet verliert.

Die Relevanz und Bedeutung von Fernlöschung mobiler Geräte

Eine Fernlöschung schützt Unternehmensgeräte vor physischen Schäden threats zur Gerätesicherheit wie Datenverlust, Diebstahl oder Missbrauch. Die Auswirkungen, wenn bei Verlust oder Diebstahl eines Geräts keine Fernlöschung mobiler Geräte erfolgt, können schwerwiegend sein. Wenn eine unbefugte Person Zugriff auf das Gerät erhält, kann sie möglicherweise sensible Daten extrahieren, was zu einer Datenschutzverletzung, finanziellen Verlusten und Reputationsschäden führen kann. Darüber hinaus werden mit dem Aufkommen der Remote-Arbeit Unternehmensgeräte mehr denn je außerhalb der Büroräume genutzt, was die Wahrscheinlichkeit erhöht, dass diese Geräte verloren gehen oder gestohlen werden.

Die Fernlöschung mobiler Geräte funktion kommt in solchen Szenarien zum Einsatz und ermöglicht es einem Unternehmen, physische Sicherheitsrisiken effektiv zu verwalten. Durch die Löschung verlorener oder gestohlener Geräte können Administratoren sicherstellen, dass ihre Daten sicher bleiben.

- Verwandter Artikel: Datenverlustprävention in einer MDM-Lösung: Strategien und Möglichkeiten

Fälle, in denen die Fernlöschung mobiler Geräte unerlässlich ist

Die Fernlöschung kann in vielen Situationen lebensrettend sein. Hier sind ein paar:

![Warum die Fernlöschung mobiler Geräte unerlässlich ist][Die Gründe, warum die Fernlöschung mobiler Geräte unerlässlich ist](https://www.trio.so/blog/wp-content/uploads/2023/11/Why-Remote-Wipe-Mobile-Device-is-Essential.webp)

- Gerätediebstahl: Wenn das Gerät eines Mitarbeiters, das vertrauliche Unternehmensdaten enthält, gestohlen wird, können Sie es aus der Ferne löschen, um die Unternehmensdaten zu schützen.

- Fehlplatzierung des Geräts: Ein verlorenes Gerät kann möglicherweise in die falschen Hände geraten und sensible Unternehmensdaten gefährden. Sie können solche Geräte aus der Ferne löschen, um vorsorglich sensible Daten zu schützen.

- Beendigung des Arbeitsverhältnisses: Wenn ein Mitarbeiter das Unternehmen verlässt, muss unbedingt sichergestellt werden, dass er keinen Zugriff mehr auf unternehmensbezogene Daten hat, die möglicherweise auf seinem Gerät gespeichert sind. Durch eine Remote-Löschung können alle Geschäftsdaten schnell von ihren Geräten gelöscht werden.

- Datenleck: Im unglücklichen Fall einer Datenschutzverletzung kann eine Fernlöschung eine wichtige Maßnahme zur Schadensbegrenzung sein. Durch das Löschen aller Geräte, die bei dem Angriff möglicherweise kompromittiert wurden, kann der Schaden erheblich minimiert werden.

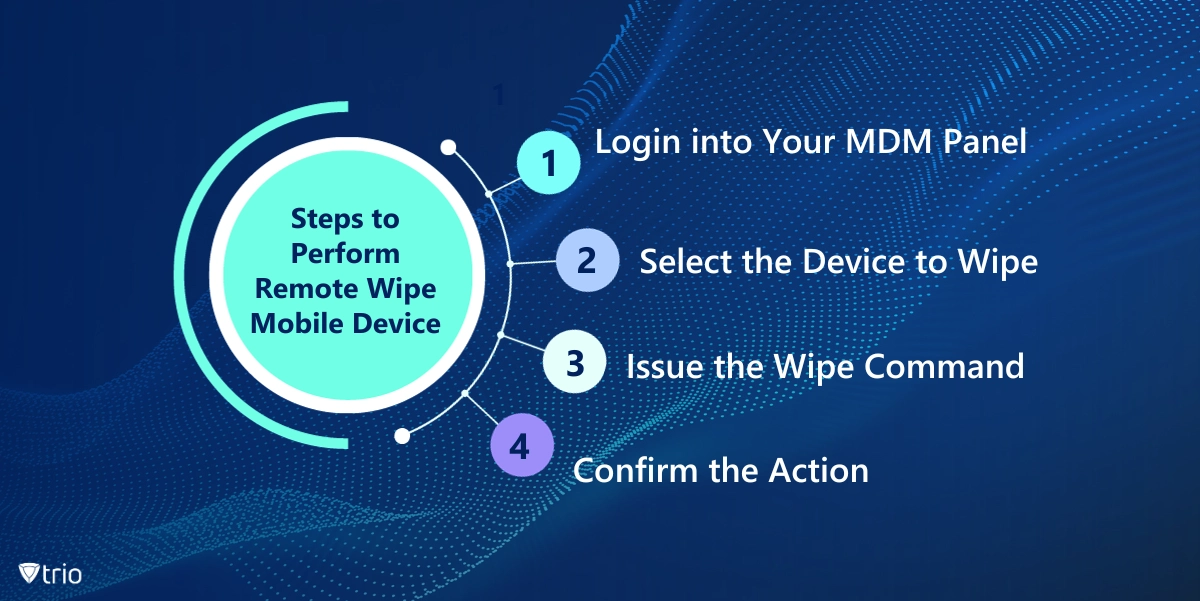

Schritte zum Durchführen der Remote-Löschung mobiler Geräte

Mit einem MDM-Lösung Der Einsatz einer Gerätelöschung ist eine schnelle und unkomplizierte Aufgabe. Es sind diese einfachen Schritte erforderlich:

- Melden Sie sich bei Ihrem MDM-Panel an: LoMelden Sie sich im Admin-Bereich der MDM-Software Ihrer Organisation an.

- Wählen Sie das zu löschende Gerät aus: Navigieren Sie, um alle Geräte anzuzeigen, und wählen Sie das Gerät aus, das Sie löschen möchten.

- Geben Sie den Löschbefehl aus: Fiund die Option, einen Remote-Wipe-Befehl zu erteilen.

- Bestätigen Sie die Aktion: Normalerweise werden Sie aufgefordert, die Aktion zu bestätigen, da eine Fernlöschung irreversibel ist. Bestätigen Sie die Aktion, um die Fernlöschung zu starten.

Beste Methoden zur Fernlöschung mobiler Geräte

Hier sind einige Beste Methoden, die Sie bei der Durchführung einer Fernlöschung mobiler Geräte befolgen sollten:

- Stellen Sie sicher, dass die Geräte online sind: Remote-Löschungen können nur auf Online-Geräten durchgeführt werden.

- Stellen Sie sicher, dass die Geräte unterbrechungsfrei sind: Der Vorgang schlägt fehl, wenn die Geräte während des Löschvorgangs neu gestartet werden. Stellen Sie sicher, dass die Geräte während des gesamten Vorgangs eingeschaltet und unterbrechungsfrei bleiben.

- Haben Sie eine klare BYOD-Richtlinie:Wenn Ihre Organisation a befolgt Bring dein Richtlinie für eigene Geräte (BYOD). Stellen Sie sicher, dass Ihr Fern-Lösch tool eine Einstellung unterstützt, die nur unternehmensbezogene Daten löscht, nicht die persönlichen Daten der Mitarbeiter.

- Informieren Sie Ihre Mitarbeiter über die Fernlöschung -mobiler Geräte -Richtlinie für Ihr Mobilgerät: Informieren Sie Ihre Mitarbeiter darüber, dass im Falle eines Geräteverlusts nur unternehmensbezogene Daten gelöscht werden. Diese Strategie verringert die Wahrscheinlichkeit, dass ein Mitarbeiter aus Angst vor dem Verlust persönlicher Daten ein verlorenes oder gestohlenes Gerät nicht meldet.

- Verwenden Sie mobile Container:Durch die Verwendung mobiler Container zur Trennung der persönlichen Daten eines Mitarbeiters von den Geschäftsdaten kann es für IT-Administratoren einfacher sein, nur Arbeitsprofile und geschäftsbezogene Daten zu löschen.

- Gerätenutzung überwachen:Behalten Sie im Auge, wie Unternehmensdienste auf Mobilgeräten genutzt werden. Wenn ein Gerät über einen bestimmten Zeitraum hinweg nicht auf Geschäftsdaten zugegriffen hat, könnte dies ein Hinweis darauf sein, dass das Gerät verloren gegangen oder gestohlen wurde.

Die Trio MDM-Lösung: Ein Segen für IT-Administratoren

Für IT-Administratoren ist die Trio MDM-Lösung kann ein wertvolles Werkzeug sein. Es bietet robuste Funktionen für die Fernlöschung mobiler Geräte, einschließlich der Möglichkeit, Fern-Löschung mobiler Geräte durchzuführen. Dies erleichtert die Verwaltung und Sicherung von Geräten, was besonders im Zusammenhang mit Remote-Arbeit oder BYOD-Richtlinien nützlich ist.

Durch die Integration von Trio in Ihre Verwaltungsstrategie können Sie die mit verlorenen oder gestohlenen Geräten verbundenen Risiken effektiv mindern und so die allgemeine IT-Sicherheitslage des Unternehmens stärken.

- Melden Sie sich an noch heute, um eine kostenlose Demo zu erhalten.

Zusammenfassung: Die Vorteile der Fernlöschung mobiler Geräte

Ein mobiles Gerät zur Fernlöschung ist ein unverzichtbares Werkzeug im IT-Sicherheitsarsenal. Es bietet eine wirksame Verteidigungslinie gegen Verlust, Diebstahl oder Missbrauch mobiler Geräte und schützt so sensible persönliche und Unternehmensdaten. Wenn Unternehmen verstehen, wie es funktioniert, und es effektiv umsetzen, können sie ihre Datensicherheit erheblich verbessern und die mit Remote-Arbeit und BYOD-Richtlinien verbundenen Risiken mindern.

Know about news

in your inbox

Our newsletter is the perfect way to stay informed about the latest updates,

features, and news related to our mobile device management software.

Subscribe today to stay in the know and get the most out of your mobile

devices with our MDM solution app.

Recent Posts

Eliminieren Sie das Risiko durch Null Stehprivilegien

Erfahren Sie, durch Null Stehprivilegien, die Datensicherheit verbessern und das Risiko eines unbefugten Zugriffs verringern.

Zugriffssteuerungstypen in der Cybersicherheit

Erfahren Sie über die Arten von Zugriffskontrollen, um Entscheidungen über die Implementierung von Sicherheitsmaßnahmen in Ihrem Unternehmen zu treffen.

Implementierung von Zero Trust per Executive Order 14028

Muss die Executive Order 14028 zu Zero Trust eingehalten werden? So implementieren Sie eine Zero-Trust-Architektur, um die Sicherheit zu erhöhen.